Publications

Filter by type:

Assuring Anonymity and Privacy in Electronic Voting with Distributed Technologies Based on Blockchain

Journal Paper

Neziri, V.; Shabani, I.; Dervishi, R.; Rexha, B. Assuring Anonymity and Privacy in Electronic Voting with Distributed Technologies Based on Blockchain. Appl. Sci. 2022, 12, 5477. https://doi.org/10.3390/app12115477

Publication year: 2022

Accuracy and functionality of Albanian language texts classification with SentAl algorithm

Conference Paper

Neziri, Vehbi; Dervishi, Ramadan; and Caka, Ali, "Accuracy and functionality of Albanian language texts classification with SentAl algorithm" (2019). UBT International Conference. 82. https://knowledgecenter.ubt-uni.net/conference/2019/events/82

Publication year: 2019

Blockchain invoicing for government services

Conference Paper

Publication year: 2021

Survey on Using Blockchain Technologies in Electronic Voting Systems

Conference Paper

V. Neziri, R. Dervishi and B. Rexha, "Survey on Using Blockchain Technologies in Electronic Voting Systems," 2021 25th International Conference on Circuits, Systems, Communications and Computers (CSCC), 2021, pp. 61-65, doi: 10.1109/CSCC53858.2021.00019.

Publication year: 2021

Analysis and Visualization of Birth and Death Data in Kosovo

Conference Paper

Gashi, Erijona and Neziri, Vehbi, "Analysis and Visualization of Birth and Death Data in Kosovo" (2020). UBT International Conference. 316.

Publication year: 2020

Synchronization possibilities and features in C#

Seminar work

Publication year: 2010

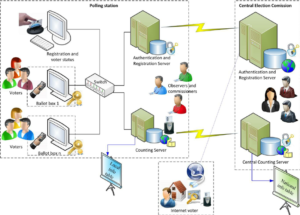

Principi i punës së A/D konvertuesit në Atmega128

Seminar work

Publication year: 2010

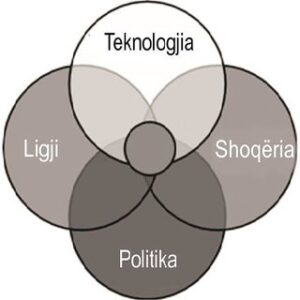

e-votimi: Teknologjia dhe Infrastruktura ligjore - rasti i Kosovës

Seminar work

Publication year: 2011

ELECTRONIC VOTING – KOSOVO CASE

Journal Paper

Publication year: 2011

Computer model Algorithm of the Albanian language tagger

Conference Paper

Publication year: 2011

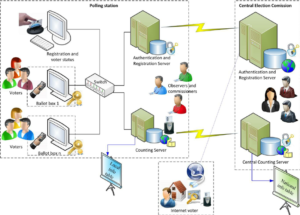

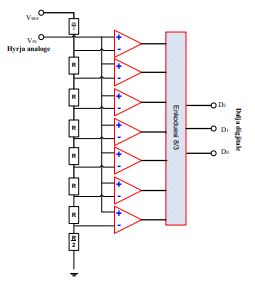

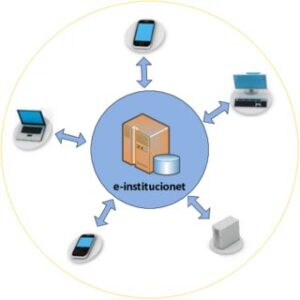

E-votimi: Arkitektura e sistemit - Rasti i Kosovës

Thesis

Publication year: 2011

The role of technology in e-democracy -Kosovo case

Conference Paper

Publication year: 2012

The role of Language Technology on developing Albanian linguistics

Conference Paper

Publication year: 2012

The Role of use of EML in voting through Internet

Conference Paper

Publication year: 2012

Contribution in building the Albanian Language Lemmatizer

Conference Paper

Publication year: 2012

Përmbledhje detyrash në C++

Book Chapter

Publication year: 2012

Përmbledhe detyrash në C++ (2)

Book Chapter

Publication year: 2013

FILTRIMI I EMAILAVE SPAM PËRMES ALGORITMIT NAIVE BAYES

Conference Paper

Publication year: 2013

Optimization of authentication process by using fingerprints

Conference Paper

Publication year: 2013

Krahasimi i algoritmeve Simulated Annealing dhe Hill Climbing për problemin TSP

Conference Paper

Publication year: 2013

Anonimiteti dhe privatësia në aplikacionet bashkëkohore duke përdorur eID

Conference Paper

Publication year: 2014

Albanian Language Corpus

Conference Paper

Publication year: 2014

Contribution for Albanian language collocation dictionary

Conference Paper

Publication year: 2014

USING eID PSEUDONYMITY AND ANONYMITY FOR STRENGTHENING USER FREEDOM IN INTERNET

Conference Paper

Publication year: 2015